iPhone chocou uma terrível vulnerabilidade: mais de 500 milhões de usuários podem ter sido voyeuriza

O tempo todo, a segurança da Apple foi respeitada pelos usuários, mas, recentemente, a Apple foi exposta a grandes brechas na segurança.

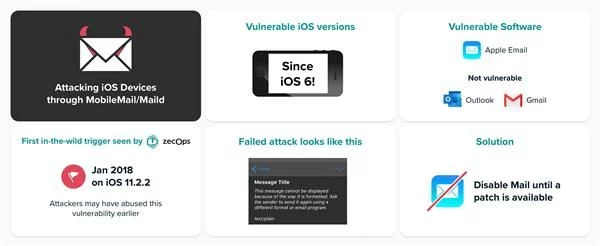

Segundo relatos da imprensa estrangeira, a ZecOps, uma empresa de cibersegurança de São Francisco, descobriu uma vulnerabilidade em dispositivos iOS, e há evidências de quePelo menos 6 atividades de intrusão de segurança de rede exploraram essa vulnerabilidade.

O assustador é,A vulnerabilidade pode afetar todas as versões do iOS 6 e superior, e mais de 500 milhões de usuários correm o risco de serem atacados, e essa vulnerabilidade pode ter sido explorada por hackers por oito anos.

E essa vulnerabilidade não exige nenhum clique do usuário.Para que um email seja enviado ao usuário, mesmo que o email ainda esteja sendo baixado, o ataque à vulnerabilidade pode ser acionado.

Atualmente, a Apple reconheceu a existência dessa vulnerabilidade e disse que está trabalhando duro para corrigir vulnerabilidades relacionadas. A Apple corrigiu vulnerabilidades de segurança no iOS 13.4.5 beta mais recente. A versão oficial do iOS 13.4.5 deve ser lançada publicamente nas próximas semanas.

A vulnerabilidade existe há oito anos e 500 milhões de usuários podem ser atacados

Então, como essa vulnerabilidade lançará um ataque?

Segundo a imprensa estrangeira, esta pesquisa mostra que a vulnerabilidade pode ser disparada remotamente e tem sido usada por hackers para atacar alguns usuários conhecidos.

Essa vulnerabilidade permite que um invasor use correio especial para executar código remoto acessando os processos do Mobile Mail e Mailid no iOS 12 e iOS 13. Uma vulnerabilidade pode permitir que um invasor infecte remotamente um dispositivo iOS enviando um email que consome muita memória.

Em outras palavras,Usando essas vulnerabilidades, os invasores podem vazar, modificar e excluir emails de usuários.

ZecOps disse em seu relatório na quarta-feira,Eles "acreditam muito" que essas vulnerabilidades foram exploradas por hackers de alto nível, e as variantes dessas duas vulnerabilidades podem até ser rastreadas até o iOS6 lançado em 2012, o que significa que os hackers os usaram para realizar oito Ataque do ano. Se o dispositivo estiver infectado, o usuário nem sabe que está sendo invadido.

A rota de ataque específica é: o hacker envia um email em branco para a vítima através do aplicativo Mail, causando a falha e a redefinição do sistema deste último, e a falha do sistema permite que o hacker roube outros dados, como fotos e informações de contato.

O ZecOps afirma que mesmo os iPhones rodando na versão mais recente do iOS podem ser explorados por hackers para roubar seus dados remotamente. A vulnerabilidade pode permitir que hackers obtenham qualquer informação a que o aplicativo Mail tenha acesso, incluindo mensagens privadas.

O ZecOps descobriu que o motivo desse ataque é: MFMutableData está na biblioteca MIME e não possui verificação de erros para chamadas do sistema. ftruncate levará à escrita transfronteiriça.

Além disso, eles também encontraram uma maneira de acionar a gravação de OOB sem esperar pela falha na chamada do sistema e um estouro de pilha que pode ser acionado remotamente.

Os erros de gravação de OOB e os erros de estouro de pilha ocorrem devido ao mesmo problema: o valor de retorno da chamada do sistema não é tratado corretamente.

Em outras palavras, a vulnerabilidade pode ser acionada antes do download de todo o email, mesmo se você não baixar o conteúdo do email localmente.

Quais exceções ocorrerão depois que a vulnerabilidade for explorada?

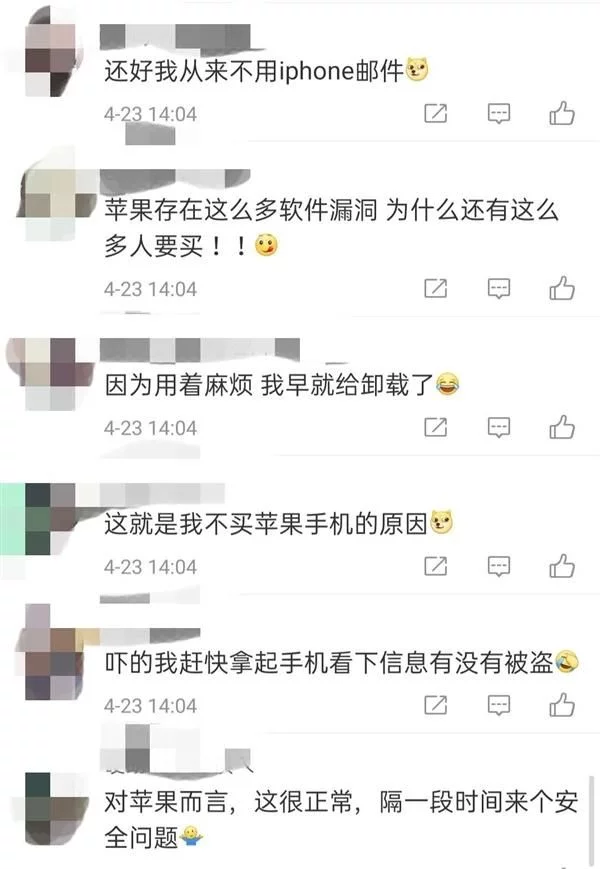

Vendo isso, alguns internautas disseram que não uso e-mail e não tenho chuva.

No entanto, a parte mais assustadora dessa vulnerabilidade pode não ser se o usuário a usa, desde que esteja na sua lista de aplicativos, então você pode ser o alvo do ataque.

De acordo com a pesquisa da ZecOps, eles descobriram que quando o iPhone e o iPad são atacados, os usuários não devem observar nenhum outro comportamento anormal, exceto a desaceleração temporária do aplicativo de email móvel.

No iOS 12, a vulnerabilidade é mais fácil de disparar porque o fluxo de dados é concluído no mesmo processo.Como aplicativo de correio padrão (MobileMail), ele lida com muito mais recursos, que ocuparão a alocação de espaço de memória virtual, especialmente É a renderização da interface do usuário e, no iOS 13, o MobileMail passa o fluxo de dados para o processo em segundo plano, que é moderado. Ele concentra seus recursos na análise de emails, reduzindo assim o risco de exaustão acidental do espaço de memória virtual.

A reação específica é a seguinte:

Após a tentativa de ataque (sucesso ou falha) do hacker no iOS 12, o usuário pode perceber que o aplicativo Mail travou repentinamente.

No iOS 13, esse ataque não é tão óbvio. Exceto por uma desaceleração temporária, nenhuma outra anomalia será notada.

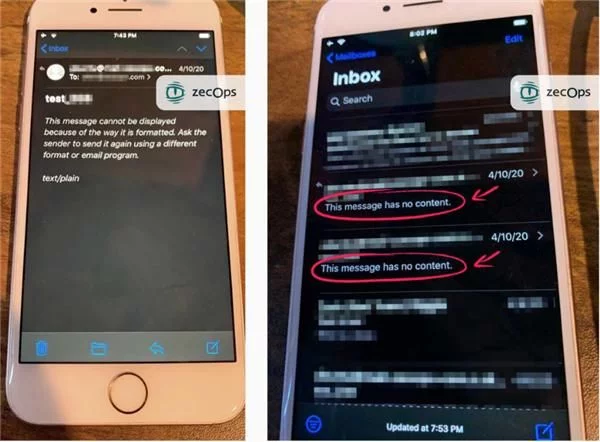

Em um ataque com falha, o email enviado pelo invasor exibirá a mensagem: "Esta mensagem não possui conteúdo". Como mostrado abaixo:

No iOS 13, um invasor pode tentar repetidamente infectar o dispositivo silenciosamente sem a interação do usuário. No iOS 12, o usuário deve clicar no email recém-recebido do invasor para acionar o ataque. No entanto, o ZecOps também disse que agora é certo que o MacOS não está vulnerável a essas duas vulnerabilidades.

Por seu lado, essas vulnerabilidades não representam muito risco para os usuários - elas permitem apenas que os invasores leiam, modifiquem ou excluam emails. Mas, se combinadas com outro ataque ao kernel, como as vulnerabilidades Checkm8 não detectáveis, essas vulnerabilidades podem permitir que maus atores obtenham acesso root a dispositivos de destino específicos.

A ZecOps descobriu em seu relatório que os alvos de hackers estão principalmente no equipamento de executivos corporativos e jornalistas estrangeiros. Portanto, não precisamos nos preocupar muito por enquanto.

Como se salvar?

De fato, em fevereiro deste ano, o ZecOps relatou vulnerabilidades suspeitas à Apple.

Em 31 de março, o ZecOps confirmou que a segunda vulnerabilidade existe na mesma área e pode ser acionada remotamente.

Em 15 de abril, a Apple lançou a versão 13.4.5beta2 do iOS, que contém patches para essas vulnerabilidades e corrige as duas vulnerabilidades.

Em 20 de abril, o ZecOps analisou novamente os dados históricos e encontrou evidências adicionais e informou a Apple a tempo que esse aviso de ameaça deveria ser emitido imediatamente para que as organizações pudessem se proteger, pois os invasores podem aumentar significativamente sua atividade porque Foi corrigido na versão beta.

E a Apple reconheceu generosamente essa vulnerabilidade, então como devemos parar esse tipo de ataque antes que a última versão fixa da Apple apareça?

O ZecOps recomenda que os usuários usem aplicativos de email de terceiros, como Gmail ou Outlook, e desabilitem este software original em segundo plano.

A segurança da Apple é questionada?

De acordo com dados oficiais da Apple, cerca de 900 milhões de iPhones estão em uso ativo em 2019. Especialistas em segurança cibernética acreditam que sua ampla popularidade significa que violações graves de segurança, se abusadas, podem causar perdas superiores a milhões de dólares.

Houve escutas telefônicas Siri antes, jailbreak do iPhone depois e violações de segurança que agora estão sendo explodidas.A segurança da Apple também foi questionada pelos usuários.

Um lado acredita que os usuários acreditam que qualquer sistema não pode evitar vulnerabilidades.O desempenho da Apple no passado é suficiente para provar sua segurança e ainda tem expectativas para a Apple.

A outra parte acredita que, mesmo que a Apple tenha sido exposta a problemas de segurança, é hora de os fabricantes de celulares considerarem o contra-ataque.

O que você acha disso? Você ainda confia nos produtos da Apple?