iPhoneは恐ろしい脆弱性に衝撃を与えた:5億人を超えるユーザーが8年間ハッカーに盗まれた可能性があります

ずっと、アップルのセキュリティはユーザーから尊重されてきましたが、最近、アップルは主要なセキュリティの抜け穴にさらされています。

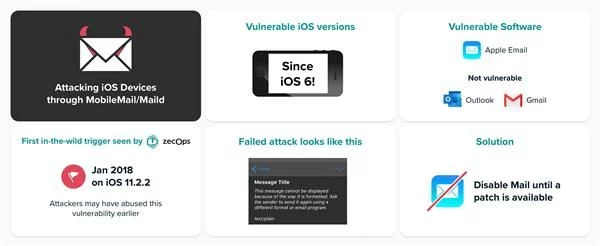

外国メディアの報道によると、サンフランシスコを拠点とするサイバーセキュリティ企業であるZecOpsはiOSデバイスに脆弱性を発見し、少なくとも6つのネットワークセキュリティ侵入アクティビティがこの脆弱性を悪用しました。

怖いのはこの脆弱性はiOS 6以上のすべてのバージョンに影響を与える可能性があり、5億人を超えるユーザーが攻撃を受けるリスクがあり、この脆弱性はハッカーによって8年間悪用された可能性があります。

また、この脆弱性はユーザーからのクリックを必要とせず、ユーザーに電子メールが送信されている限り、たとえ電子メールがまだダウンロードプロセスであっても、脆弱性攻撃が引き起こされる可能性があります。

現在、アップルはこの脆弱性の存在を認めており、関連する脆弱性を修正するために懸命に取り組んでいると述べています。 Appleは最新のiOS 13.4.5ベータ版でセキュリティの脆弱性を修正しました。 iOS 13.4.5の公式バージョンは、今後数週間以内に一般公開される予定です。

この脆弱性は8年間潜んでおり、5億人のユーザーが攻撃される可能性があります

では、この脆弱性はどのように攻撃を仕掛けるのですか?

外国のメディアによると、この調査はこの脆弱性がリモートで引き起こされる可能性があり、ハッカーが一部の有名なユーザーを攻撃するために使用していることを示しています。

この脆弱性により、攻撃者は特別なメールを使用して、iOS 12およびiOS 13のMobile MailおよびMailidプロセスにアクセスし、リモートコードを実行できます。脆弱性により、攻撃者は大量のメモリを消費する電子メールを送信することにより、iOSデバイスにリモートで感染する可能性があります。

つまり、これらの脆弱性を利用して、攻撃者はユーザーの電子メールをリーク、変更、および削除できます。

ZecOpsは水曜日のレポートで言った、彼らは、これらの脆弱性がハイレベルのハッカーによって悪用されたと「強く信じ」ており、これら2つの脆弱性の変種は、2012年にリリースされたiOS6にまでさかのぼることができます。年間攻撃。デバイスが感染している場合、ユーザーはハッキングされていることさえわかりません。

具体的な攻撃ルートは次のとおりです。ハッカーがメールアプリケーションを介して被害者に空のメールを送信し、被害者のシステムをクラッシュさせてリセットします。システムクラッシュにより、ハッカーは写真や連絡先情報などの他のデータを盗むことができます。

ZecOpsは、iOSの最新バージョンで実行されているiPhoneでも、ハッカーがデータをリモートで盗むために悪用できると主張しています。この脆弱性により、ハッカーは、プライベートメッセージを含む、Mailアプリケーションがアクセスできる情報を入手できる可能性があります。

ZecOpsは、この攻撃の理由がMFMutableDataがMIMEライブラリにあり、システムコールのエラーチェックが欠如していることを発見しました。 ftruncateは国境を越えた書き込みにつながります。

さらに、システムコールが失敗するのを待たずにOOB書き込みをトリガーする方法と、リモートでトリガーできるヒープオーバーフローも発見しました。

OOB書き込みエラーとヒープオーバーフローエラーは、どちらも同じ問題が原因で発生します。システムコールの戻り値が正しく処理されません。

つまり、ローカルで電子メールのコンテンツをダウンロードしなくても、電子メール全体がダウンロードされる前に脆弱性がトリガーされる可能性があります。

脆弱性が悪用された後、どのような例外が発生しますか?

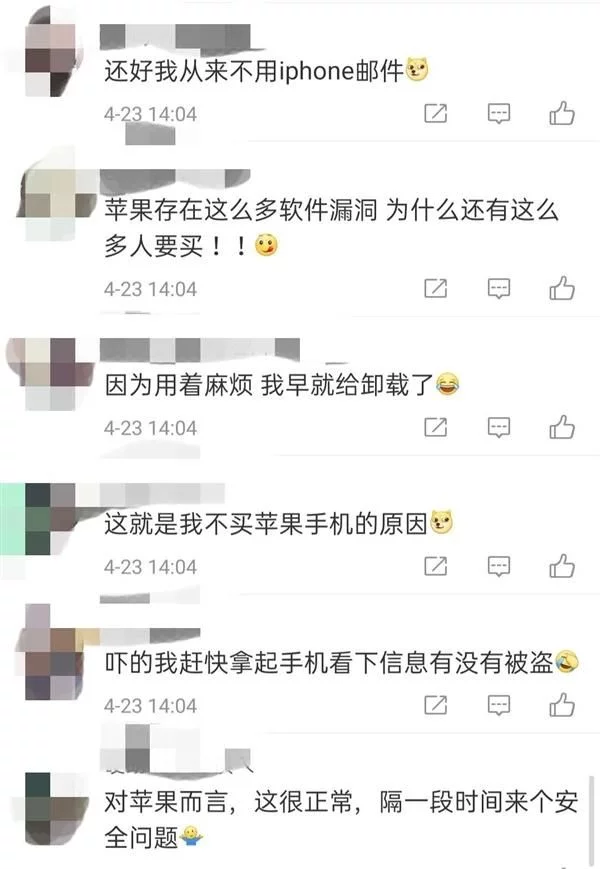

これを見て、一部のネチズンは、私は電子メールを使用しないし、雨も降らないと言った。

ただし、この脆弱性の恐ろしい部分は、アプリケーションリストに含まれている限り、ユーザーがそれを使用するかどうかではなく、攻撃の対象になる可能性があります。

ZecOpsの調査によると、iPhoneとiPadが攻撃された場合、ユーザーはモバイルメールアプリケーションの一時的なスローダウンを除いて、他の異常な動作を観察してはならないことを発見しました。

iOS 12では、データフローが同じプロセスで完了するため、脆弱性がトリガーされやすくなります。デフォルトのメールアプリケーション(MobileMail)として、より多くのリソースを処理します。これにより、特に仮想メモリ空間の割り当てが占有されます。これはUIレンダリングであり、iOS 13では、MobileMailがデータストリームをバックグラウンドプロセスに渡し、メールで送信します。メールの分析にリソースを集中させることで、仮想メモリ空間が誤って使い果たされるリスクを軽減します。

具体的な反応は次のとおりです。

iOS 12でのハッカーによる攻撃の試み(成功または失敗)の後、ユーザーはメールアプリケーションが突然クラッシュしたことに気付く場合があります。

iOS 13では、この攻撃はそれほど明白ではありません。一時的な減速を除いて、他の異常は通知されません。

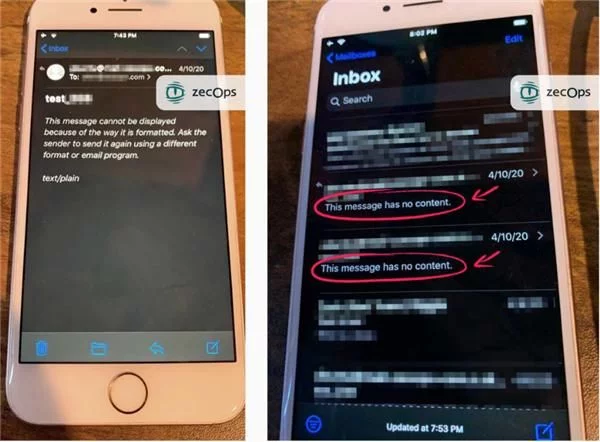

攻撃が失敗した場合、攻撃者が送信した電子メールに「このメッセージにはコンテンツがありません」というメッセージが表示されます。以下に示すように:

iOS 13では、ユーザーの介入なしに、攻撃者が繰り返しデバイスに静かに感染しようと試みる可能性があります。 iOS 12では、攻撃者が新しく受信したメールをクリックして攻撃をトリガーする必要があります。しかし、ZecOpsはまた、MacOSがこれら2つの脆弱性に対して脆弱ではないことは現在確実であるとも述べています。

一方で、これらの脆弱性はユーザーにあまり大きなリスクをもたらすことはなく、攻撃者が電子メールを読んだり、変更したり、削除したりすることのみを許可します。しかし、パッチを適用できないCheckm8の脆弱性などの別のカーネル攻撃と組み合わせると、これらの脆弱性により、悪意のある人物が特定のターゲットデバイスへのルートアクセスを取得する可能性があります。

ZecOpsの報告によると、ハッキングの標的は主に企業の幹部や外国人ジャーナリストの機器にあります。したがって、今のところあまり心配する必要はありません。

自分を救う方法は?

実際、今年の2月に、ZecOpsはAppleに疑わしい脆弱性を報告しました。

3月31日、ZecOpsは2番目の脆弱性が同じ領域に存在し、リモートでトリガーされる可能性があることを確認しました。

4月15日、AppleはiOSのバージョン13.4.5beta2をリリースしました。これには、これらの脆弱性に対するパッチが含まれ、2つの脆弱性が修正されています。

4月20日、ZecOpsは履歴データを再分析し、追加の証拠を見つけ、組織に攻撃者が活動を大幅に増加させる可能性があるため組織を保護できるように、この脅威の警告をすぐに発行する必要があることを時間内にAppleに通知しました。ベータ版でパッチされています。

そしてAppleはこの脆弱性を寛大に認めたので、Appleの最新の修正されたバージョンが現れる前にこの種の攻撃をどのようにして止めるべきか?

ZecOpsは、ユーザーがGmailやOutlookなどのサードパーティのメールアプリを使用し、このオリジナルのソフトウェアをバックグラウンドで無効にすることを推奨しています。

Appleのセキュリティは疑問視されていますか?

Appleの公式データによると、2019年には約9億台のiPhoneがアクティブに使用されています。サイバーセキュリティの専門家は、その広範な人気が悪用された場合、深刻なセキュリティ違反が数百万ドルを超える損失を引き起こす可能性があることを意味すると信じています。

以前はSiriの盗聴、その後はiPhoneのジェイルブレイクがあり、現在はセキュリティ違反が発生しています。Appleのセキュリティもユーザーから疑問視されています。

一方では、ユーザーはどのシステムでも脆弱性を回避できないと信じていると信じており、過去のAppleのパフォーマンスはそのセキュリティを証明するのに十分であり、それでもAppleに期待を寄せています。

もう一方の当事者は、Appleでさえセキュリティ問題にさらされていると信じており、携帯電話メーカーが反撃を検討する時がきたのです。

これについてどう思いますか?まだアップル製品を信頼していますか?