iPhone ha scioccato una terribile vulnerabilità: oltre 500 milioni di utenti potrebbero essere stati

Tutti insieme, la sicurezza di Apple è stata rispettata dagli utenti, ma recentemente Apple è stata esposta a gravi lacune nella sicurezza.

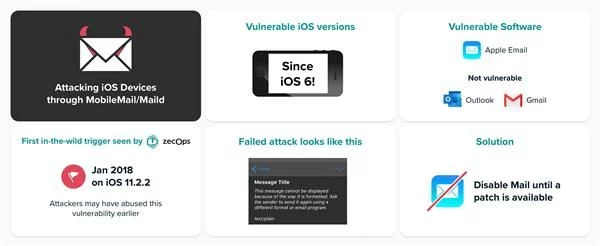

Secondo i resoconti dei media stranieri, ZecOps, una società di sicurezza informatica con sede a San Francisco, ha scoperto una vulnerabilità sui dispositivi iOS e ci sono prove cheAlmeno 6 attività di intrusione della sicurezza di rete hanno sfruttato questa vulnerabilità.

La cosa spaventosa èLa vulnerabilità può interessare tutte le versioni di iOS 6 e successive e oltre 500 milioni di utenti sono a rischio di essere attaccati e questa vulnerabilità può essere sfruttata dagli hacker da otto anni.

E questa vulnerabilità non richiede alcun clic da parte dell'utente. Finché viene inviata una e-mail all'utente, anche se l'e-mail è ancora in fase di download, è possibile attivare l'attacco di vulnerabilità.

Al momento, Apple ha riconosciuto l'esistenza di questa vulnerabilità e ha affermato che sta lavorando sodo per correggere le vulnerabilità correlate. Apple ha risolto le vulnerabilità di sicurezza nell'ultima versione beta di iOS 13.4.5. La versione ufficiale di iOS 13.4.5 dovrebbe essere rilasciata pubblicamente nelle prossime settimane.

La vulnerabilità è in agguato da otto anni e 500 milioni di utenti potrebbero essere attaccati

Quindi, in che modo questa vulnerabilità lancerà un attacco?

Secondo i media stranieri, questa ricerca dimostra che la vulnerabilità può essere attivata da remoto ed è stata utilizzata dagli hacker per attaccare alcuni noti utenti.

Questa vulnerabilità consente a un utente malintenzionato di utilizzare posta speciale per eseguire codice remoto accedendo ai processi Mobile Mail e Mailid in iOS 12 e iOS 13. Una vulnerabilità può consentire a un utente malintenzionato di infettare in remoto un dispositivo iOS inviando un'e-mail che consuma molta memoria.

In altre parole,Utilizzando queste vulnerabilità, gli aggressori possono perdere, modificare ed eliminare le e-mail degli utenti.

ZecOps ha dichiarato nella sua relazione mercoledì,"Credono fortemente" che queste vulnerabilità siano state sfruttate da hacker di alto livello e che le varianti di queste due vulnerabilità possano essere ricondotte a iOS6 rilasciato nel 2012, il che significa che gli hacker le hanno utilizzate per eseguire otto Attacco dell'anno. Se il dispositivo è infetto, l'utente non sa nemmeno di essere stato violato.

Il percorso di attacco specifico è: l'hacker invia un'e-mail vuota alla vittima tramite l'applicazione Mail, causando il crash e il ripristino del sistema di quest'ultimo, e il crash del sistema consente all'hacker di rubare altri dati come foto e informazioni di contatto.

ZecOps afferma che anche gli iPhone in esecuzione sull'ultima versione di iOS possono essere sfruttati dagli hacker per rubare i loro dati da remoto. La vulnerabilità potrebbe consentire agli hacker di ottenere qualsiasi informazione a cui l'applicazione di posta ha accesso, inclusi i messaggi privati.

ZecOps ha scoperto che il motivo di questo attacco è: MFMutableData si trova nella libreria MIME e manca di controllo degli errori per le chiamate di sistema. ftruncate porterà alla scrittura transfrontaliera.

Inoltre, hanno anche trovato un modo per attivare la scrittura OOB senza attendere il fallimento della chiamata di sistema e un overflow dell'heap che può essere attivato in remoto.

Sia gli errori di scrittura OOB che gli errori di overflow dell'heap si verificano a causa dello stesso problema: il valore di ritorno della chiamata di sistema non viene gestito correttamente.

In altre parole, la vulnerabilità può essere attivata prima che l'intera e-mail venga scaricata, anche se non si scarica il contenuto dell'e-mail localmente.

Quali eccezioni si verificheranno dopo lo sfruttamento della vulnerabilità?

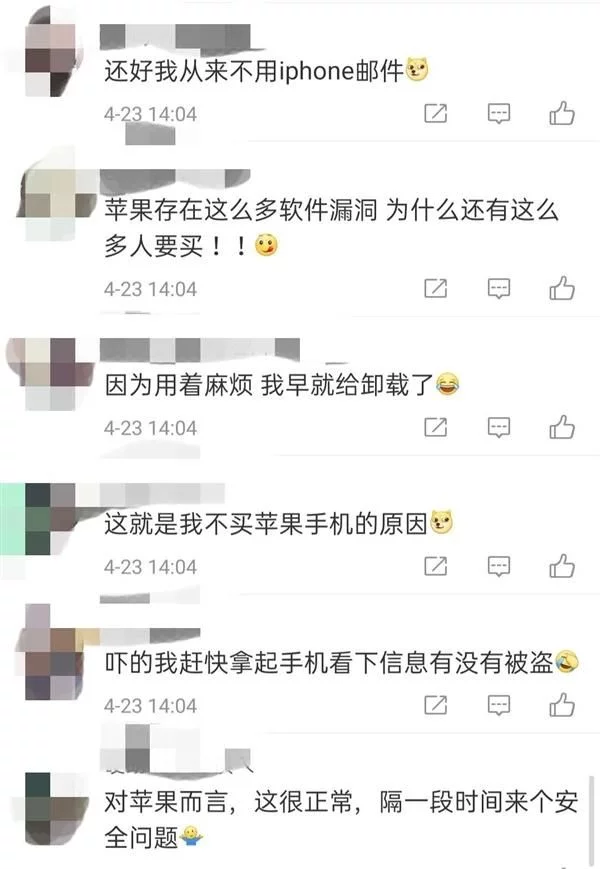

Vedendo questo, alcuni netizen hanno detto che non uso la posta elettronica e non ho pioggia.

Tuttavia, la parte spaventosa di questa vulnerabilità potrebbe non essere se l'utente la utilizza, purché sia nell'elenco delle applicazioni, quindi potresti essere il bersaglio dell'attacco.

Secondo la ricerca di ZecOps, hanno scoperto che quando il tuo iPhone e iPad vengono attaccati, gli utenti non dovrebbero osservare altri comportamenti anomali ad eccezione del temporaneo rallentamento dell'applicazione di posta mobile.

In iOS 12, la vulnerabilità è più facile da attivare perché il flusso di dati è completato nello stesso processo. Come applicazione di posta predefinita (MobileMail), gestisce molte più risorse, che occuperanno l'allocazione dello spazio di memoria virtuale, in particolare È il rendering dell'interfaccia utente e in iOS 13 MobileMail passa il flusso di dati al processo in background, che è maild. Concentra le sue risorse sull'analisi delle e-mail, riducendo così il rischio di esaurimento accidentale dello spazio di memoria virtuale.

La reazione specifica è la seguente:

Dopo l'attacco (esito positivo o negativo) da parte dell'hacker su iOS 12, l'utente può notare che l'applicazione Mail si è bloccata improvvisamente.

Su iOS 13, questo attacco non è così evidente. Tranne un rallentamento temporaneo, non si noteranno altre anomalie.

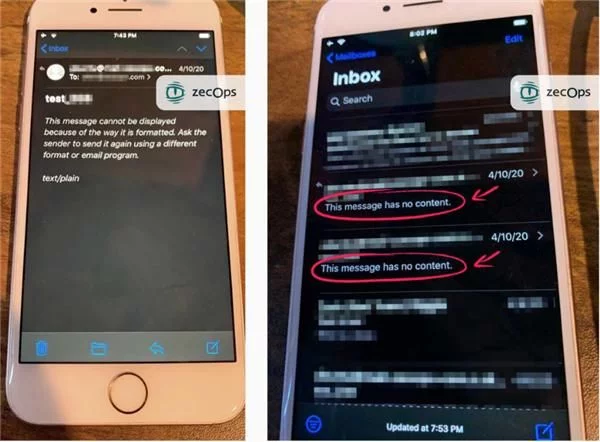

In un attacco non riuscito, l'e-mail inviata dall'aggressore visualizzerà il messaggio: "Questo messaggio non ha contenuto". Come mostrato di seguito:

Su iOS 13, un utente malintenzionato può tentare ripetutamente di infettare tranquillamente il dispositivo senza l'interazione dell'utente. Su iOS 12, l'utente deve fare clic sull'e-mail appena ricevuta dall'autore dell'attacco per attivare l'attacco. Tuttavia, ZecOps ha anche affermato che ora è certo che MacOS non è vulnerabile a queste due vulnerabilità.

Da parte sua, queste vulnerabilità non rappresentano un rischio eccessivo per gli utenti, ma consentono solo agli autori di attacchi di leggere, modificare o eliminare le e-mail. Ma se combinati con un altro attacco del kernel, come le vulnerabilità Checkm8 non percorribili, queste vulnerabilità possono consentire a cattivi attori di ottenere l'accesso root a dispositivi target specifici.

ZecOps ha scoperto nel suo rapporto che gli obiettivi dell'hacking sono principalmente sulle attrezzature di dirigenti aziendali e giornalisti stranieri. Pertanto, non dobbiamo preoccuparci troppo per ora.

Come salvarti?

In effetti, nel febbraio di quest'anno, ZecOps ha segnalato vulnerabilità sospette ad Apple.

Il 31 marzo, ZecOps ha confermato che la seconda vulnerabilità esiste nella stessa area e ha la possibilità di essere attivata da remoto.

Il 15 aprile, Apple ha rilasciato la versione 13.4.5beta2 di iOS, che contiene patch per queste vulnerabilità e corregge le due vulnerabilità.

Il 20 aprile, ZecOps ha riesaminato i dati storici e trovato ulteriori prove e ha informato Apple in tempo che questo avviso di minaccia deve essere emesso immediatamente in modo che le organizzazioni possano proteggersi perché gli aggressori possono aumentare significativamente la loro attività perché È stato corretto nella versione beta.

E Apple ha generosamente riconosciuto questa vulnerabilità, quindi come dovremmo fermare questo tipo di attacco prima che appaia l'ultima versione fissa di Apple?

ZecOps consiglia agli utenti di utilizzare app di posta elettronica di terze parti come Gmail o Outlook e di disabilitare questo software originale in background.

La sicurezza di Apple è messa in discussione?

Secondo i dati ufficiali di Apple, nel 2019 sono in uso circa 900 milioni di iPhone. Gli esperti di sicurezza informatica ritengono che la sua popolarità diffusa significhi che gravi violazioni della sicurezza, se abusate, possono causare perdite superiori a milioni di dollari.

Prima c'erano le intercettazioni di Siri, il jailbreak di iPhone dopo e le violazioni della sicurezza che ora stanno scoppiando.

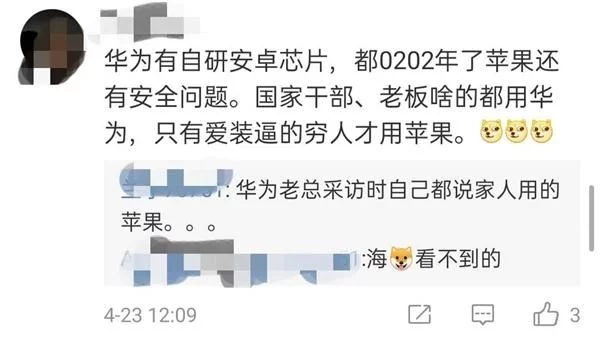

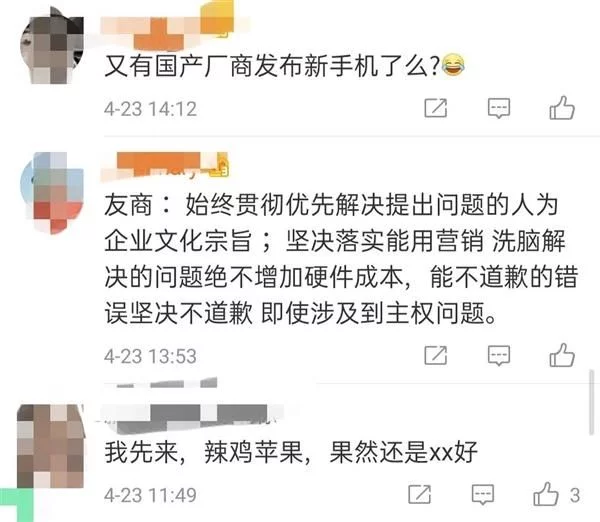

Una parte crede che gli utenti credano che qualsiasi sistema non possa evitare le vulnerabilità: le prestazioni di Apple in passato sono sufficienti per dimostrare la sua sicurezza e hanno ancora aspettative per Apple.

L'altra parte ritiene che anche Apple sia stata esposta a problemi di sicurezza, è tempo che i produttori di telefoni mobili prendano in considerazione un contrattacco.

Cosa ne pensi di questo? Ti fidi ancora dei prodotti Apple?